Un informe de Zscaler revela algunos hechos preocupantes sobre los riesgos que plantean los dispositivos de IoT conectados a la red cuyo tráfico de datos está mínimamente cifrado.

Un nuevo informe que examinó millones de conexiones de dispositivos de IoT en las redes corporativas reveló que más del 40% de ellas no encriptaban su tráfico. Esto significa que un gran número de estos dispositivos están expuestos a ataques de ”man-in-the-middle” (MitM), en los que los hackers capaces de interceptar el tráfico pueden robar o manipular sus datos.

El informe publicado hoy por la empresa de seguridad de redes Zscaler se basa en datos de telemetría recogidos de la nube de la empresa, que cubre más de 56 millones de transacciones de dispositivos de IoT de 1.051 redes corporativas en el transcurso de un mes.

Zscaler identificó 270 perfiles de IoT diferentes de 153 fabricantes de dispositivos. Los dispositivos incluyen cámaras IP, relojes inteligentes, impresoras inteligentes, televisores inteligentes, decodificadores, asistentes domésticos digitales, teléfonos IP, dispositivos médicos, grabadoras de vídeo digitales, reproductores multimedia, terminales de recopilación de datos, reproductores multimedia de señalización digital, gafas inteligentes, dispositivos de red, impresoras 3D e incluso vehículos inteligentes.

Los más comunes eran los decodificadores utilizados en las redes de TV por cable o satelite. Éstos representaban más del 50% de los dispositivos observados y fueron seguidos por televisores inteligentes, dispositivos portátiles e impresoras. Sin embargo, fueron los terminales de levantamiento de datos los que generaron la mayor parte de las transacciones de datos salientes (más del 80%).

El mayor descubrimiento fue que el 91,5% de las transacciones de datos realizadas por dispositivos de IoT en redes corporativas no estaban cifradas. En cuanto a los dispositivos, el 41% no utilizaba TLS (Transport Layer Security), el 41% utilizaba TLS sólo para unas pocas conexiones y sólo el 18% utilizaba encriptación TLS para todo el tráfico.

Los dispositivos que no encriptan sus conexiones son susceptibles a varios tipos de ataques MitM. Un usuario malicioso que ha obtenido acceso a la red local, por ejemplo a través de un ataque de malware, puede utilizar el protocolo ARP (Address Resolution Protocol) o puede comprometer un router local e interceptar el tráfico de IoT para proporcionar actualizaciones maliciosas o robar credenciales y datos enviados en texto plano.

Deepen Desai, vicepresidente de investigación y operaciones de seguridad de Zscaler, dijo que una de las observaciones preocupantes fue que las empresas tienen una gran cantidad de dispositivos de IoT de consumo en sus redes. Esto pone de relieve el problema de las sombras de TI, que se produce cuando las empresas tienen dificultades para controlar qué dispositivos (desde los “wearables” hasta los del vehículo) conectan los empleados a la red corporativa.

Laboratorio de Innovación de la IoT

Las organizaciones deben tener una solución para analizar constantemente la red e identificar dichos «dispositivos sombra» y luego crear una política en la que se permita que dichos dispositivos se conecten sólo a un segmento de red no crítico y separado. Esto se debe a que otro problema común observado por Zscaler era que la mayoría de los dispositivos de IoT estaban conectados a la misma red que las aplicaciones y sistemas críticos para la empresa. Si uno de los dispositivos de IoT está comprometido, los usuarios malintencionados pueden dirigirse a todos los demás sistemas.

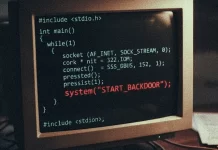

Esta situación en realidad va en ambas direcciones. Si un atacante pone en peligro una estación de trabajo o un portátil que depende de un malware, tiene la posibilidad de acceder a un dispositivo IoT en la misma red. Aunque es probable que tarde o temprano se detecte una infección de malware en un equipo normal, un dispositivo de IoT comprometido es mucho más difícil de detectar, lo que proporciona a los atacantes una puerta trasera sigilosa en la red.

Zscaler ha descubierto algunos casos en los que los dispositivos de IoT corporativos han estado expuestos directamente a Internet, como las cámaras de vigilancia, pero las cifras son muy bajas en comparación con el número total de dispositivos de IoT dentro de las redes corporativas. Los dispositivos conectados directamente a Internet corren un mayor riesgo de ser atacados, pero incluso los que se encuentran dentro de las redes locales no serían difíciles de comprometer.

Al analizar las infecciones de malware de IoT, Zscaler también observó muchos dispositivos con credenciales débiles o predefinidas o fallos de seguridad conocidos. Esto se debe a que muchos dispositivos de IoT no tienen actualizaciones automáticas y sus usuarios rara vez comprueban y distribuyen las actualizaciones manualmente. Los investigadores de Zscaler también señalaron que muchos de ellos utilizan bibliotecas anticuadas con vulnerabilidades conocidas.

La empresa de investigación también encontró un promedio de 6.000 transacciones de IoT por trimestre que son el resultado de infecciones de malware. Las familias de malware más comunes que afectan a estos dispositivos son Mirai, Rift, Gafgyt, Bushido, Hakai y Muhstik. Estas redes de bots suelen propagarse a través del acceso forzado con técnicas de fuerza bruta o explotando vulnerabilidades conocidas en sus marcos de gestión.

«La rápida adopción de estos dispositivos de IoT ha abierto nuevos vectores de ataque para los ciberdelincuentes», dice Desai. «La tecnología de la IoT se ha movido más rápido que los mecanismos disponibles para salvaguardar estos dispositivos y a sus usuarios. El hecho es que casi no ha habido seguridad incorporada en la mayoría de los dispositivos de hardware de IoT de consumo que han invadido el mercado en los últimos años, y algunos de estos dispositivos también se encuentran en las redes corporativas.

Fuente: Zscaler